BlockChain (Cadena de Bloques)

Es muy probable que hayas escuchado la palabra Blockchain en estos días. Incluso cuando todos tendemos a tener una vaga idea de lo que es, la verdad es que la mayoría de nosotros no podemos explicar por qué todo el mundo habla de ello en todos los foros de innovación y tecnología.

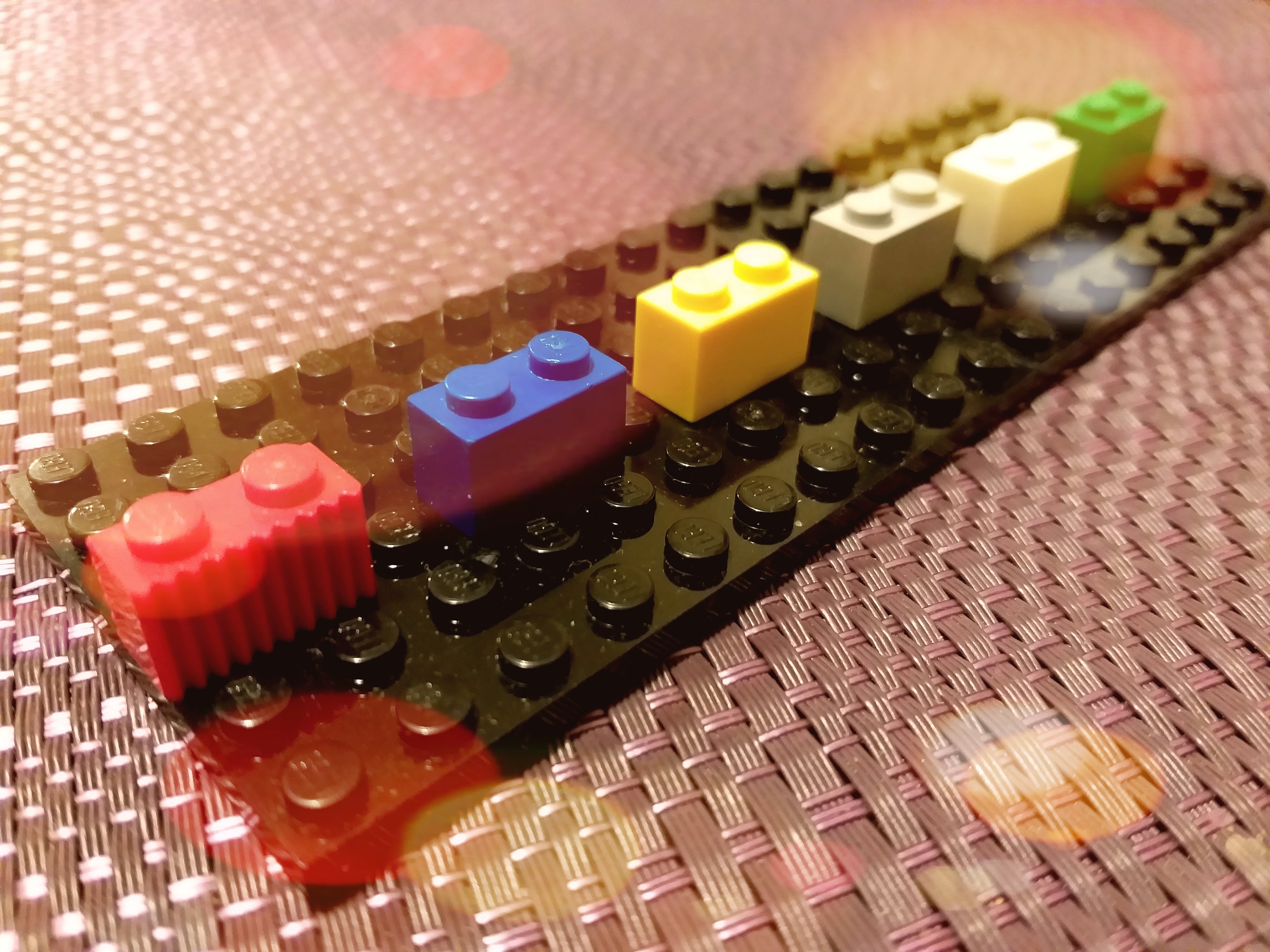

El término blockchain significa cadena de bloques. Prácticamente la cadena de bloques es una tecnología desarrollada para otorgar de propiedad digital a las personas en el mundo de Internet sin necesidad de ningún intermediario y autoridad bancaria que intervenga con los usuarios que participan en una transacción y las cosas que adquieren. Esta tecnología es utilizada por las principales criptomonedas como el Bitcion y Ethereum.

El blockchain es un sistema de codificación que respalda las monedas virtuales, ya que permite transacciones digitales con un alto grado de codificación completamente seguro y, además, dota de una privacidad a los usuarios que las transferencias bancarias no tienen. Este sistema registra todas las operaciones que se realizan en una base de datos, las cuales se certifican para que no se puedan duplicar o falsificar.

Este sistema resurge gracias a la aparición de Bitcoin, pero su uso es tan grande que ya son muchas las aplicaciones que no están dentro del ámbito financiero que hacen uso de este sistema.

Lo que no es BlockChain

Muchas personas entienden mal los términos y conceptos, lo que lleva a errores típicos como los siguientes:

- Blockchain NO es una criptomoneda.

- Blockchain NO es un lenguaje de programación.

- Blockchain NO es una codificación criptográfica.

- Blockchain NO es una tecnología IA o Machine Learning.

- Blockchain NO es una biblioteca o framework Python.

¿Cómo funciona blockchain?

La idea principal de Blockchain es que cada uno de los bloques de esta cadena, considerada la estructura general, contiene los datos, datos codificados de cada una de las transacciones que se realizan en esta red. Como ya hemos dicho antes, en el blockchain se registran todos los datos de las transacciones realizadas, de forma que se pueden ver todas las operaciones en las que "A" ha transferido "x" a "B". Los expertos comparan este registro como los libros de contabilidad de una empresa, donde se registran todas las entradas y salidas que de dinero se producen.

También algunos tipos de criptomonedas son estructuras descentralizadas que no necesitan una autoridad que las acepte o certifique pero, ¿entonces quién valora y quién acepta las transacciones que se realizan? Pues resulta que la transferencia de la información, no requiere de ningún intermediario porque está distribuida en nodos independiente, que registran y validan la información sin necesidad de que las dos partes que intervienen confíen entre ellos. Esta información queda registrada y ya no puede ser borrada de ninguna forma.

De esta forma, solo son legítimas la transmisión de información que aceptan los nodos independientes, es decir, la mayoría. Si se realizara una operación por duplicado, automáticamente sería rechazada porque esa información ya se encuentra registrada en la cadena de bloques. Es como que se realiza una operación entre dos partes, algunas personas lo han visto y lo certifican (serían los nodos), entonces ya esta aceptada y todo el mundo conoce ese registro y lo considera válido.

En resumen, funciona como un registro inmutable de transacciones que no requieren contar con una autoridad externa para validar la autenticidad y la integridad de los datos. Las transacciones son típicamente económicas, pero podemos almacenar cualquier tipo de información en los bloques, de forma segura y sin ningún tipo de intermediario, por lo que resulta más barato, ya que desaparecen las comisiones.

El valor de la tecnología Blockchain proviene de la seguridad distribuida del sistema. Por esta razón, hay varias características que son completamente necesarias para desarrollar o usar un Blockchain.

A continuación, se describen los 4 conceptos clave que son la base de la tecnología Blockchain:

- Hash criptográfico

- Ledger inmutable

- Red P2P

- Protocolo de consenso

Hash criptográfico

Un Hash es una función criptográfica que transforma cualquier dato de entrada en una serie de números de longitud fija. Cada entrada individual de la función hash producirá una salida diferente, y el resultado es determinista: si utiliza la misma entrada, el valor de salida será siempre el mismo.

Una de las características más importantes de las funciones Hash es que la conversión es unidireccional: no puede revertir la función para generar la entrada original.

Los nodos Blockchain usan funciones Hash para crear un identificador único de cualquier bloque de transacciones. Cada bloque incluye el valor de hash del bloque anterior.

Ledger inmutable

Esta característica está estrechamente relacionada con la anterior. Dado que cada bloque de la cadena contiene el Hash del anterior, no es posible modificar ningún bloque sin cambiar toda la cadena. Por lo tanto, la cadena funciona como un libro de contabilidad digital inmutable.

Red peer-to-peer(P2P)

El Blockchain no necesita ninguna autoridad de confianza externa o interna. Esto es posible porque los datos de Blockchain se distribuyen entre todos los usuarios. Cada usuario tiene su propia copia de las transacciones y los bloques hash, y difunden la información de cualquier transacción nueva a toda la red. De esta manera, no es posible que nadie altere la información en la cadena, ya que no es almacenada por una entidad individual sino para una red completa de usuarios de nodo.

Una vez que se valida un bloque de transacciones, se agrega a la cadena y cada usuario actualiza su información local. Incluso si un atacante modificara su cadena local, la red no aceptará ningún bloque de la cadena de bloques alterada.

Protocolo de consenso

Pero ¿cuál es el verdadero blockchain? Los usuarios deben cumplir con un acuerdo sobre la validez de la cadena antes de agregar más bloques. Cada vez que un nodo agrega un nuevo bloque, todos los usuarios tienen que validar el bloque mediante un protocolo común. Normalmente, los nodos alcanzan un consenso sobre la corrección de un nuevo bloque mediante los métodos de Prueba de trabajo o Prueba de estaca.

Los nodos comprueban que el nuevo bloque cumpla con los requisitos de su método de prueba, incluida la validación de todas las transacciones dentro del bloque. Si el bloque es válido, lo consideran como parte de la cadena de bloques y siguen agregando nuevos bloques.

Bitcoin

Bitcoin fue la primera criptomoneda ampliamente adoptada, y fue creada en 2009 por Satoshi Nakamoto. Creada con el objetivo principal de “digitalizar y democratizar el dinero” por medio de una tecnología (blockchain) descentralizada y anti-fraude.

El propósito detrás de bitcoin es permitir que una persona envíe dinero directamente a otra. Este tipo de transacción se conoce como "peer-to-peer".

En otras palabras, bitcoin le permite a Juan pagarle a Pedro directamente, ya sea que estén a una cuadra de distancia o en todo el mundo. Pedro y Juan no necesitan utilizar un tercero de confianza como un banco o Paypal para procesar su transacción.

Cómo se crean los bitcoins

Por un pequeño proceso conocido como "minería". Veamos de manera breve la minería de bitcoins en 3 pasos:

- Cada transacción de bitcoin se registra y verifica en un registro digital público. Hay más de 7,000 personas que usan sus computadoras para mantener simultáneamente registros idénticos de estas transacciones. El propósito de tantos registros es reducir el riesgo de que una sola persona o grupo manipule y falsifique los datos. En otras palabras, los registros públicos proporcionan transparencia, seguridad y garantizan que las transacciones de bitcoin sean permanentes.

- La minería es el proceso informático de registro y verificación de la información en el registro digital conocido como blockchain. Hay muchas maneras diferentes de explotarlo, pero la extracción de bitcoins también requiere computadoras para resolver un problema matemático difícil.

- Debido a que la minería requiere mucho tiempo de estar en la computadora, la gente hace este trabajo a cambio de dinero. A los mineros se les pagan tarifas de transacción, eso es una pequeña cantidad de bitcoin que pagan personas como usted y yo cuando enviamos bitcoin.

La única ventaja de esto es que ningún banco o gobierno crea o mantiene bitcoin. En otras palabras, los bancos y los gobiernos no pueden controlar bitcoin y, por lo tanto, no pueden controlar a sus usuarios.

Cómo comprar bitcoins

Una vez entendido el concepto del bitcoin y de las criptomonedas, el siguiente paso a seguir es adquirir bitcoins, ya que es la criptomoneda principal, la que tiene un uso más masivo y con la cual puedes acceder a otras criptomonedas. Quizás estás pensando: “pero un bitcoin cuesta miles de dólares y no tengo todo ese dinero…” La buena noticia es que el bitcoin es divisible hasta en 8 decimales; en términos sencillos esto quiere decir que puedes comprar fracciones de bitcoin de hasta 0.00000001 bitcoin, lo cual a la fecha tiene un costo mucho menor a $1 dólar americano.

No existe una regla general sobre cuál debe ser el monto mínimo con el que debes iniciar para comprar bitcoins, ya que depende mucho de tu situación personal, tus objetivos, y por supuesto, tu situación financiera. Siempre sigue los siguientes consejos:

- Nunca gastes o inviertas más dinero del que estás dispuesto a perder.

- Nunca pongas en riesgo tu patrimonio financiero, tus bienes o la supervivencia básica de tu familia.

- No te vayas a endeudar por comprar bitcoins u otras criptomonedas.

- Desconfía totalmente de aquellas personas o empresas que te prometen altas rentabilidades ya que sin importar lo que te digan y todos los argumentos que te presenten, en el 99% de los casos resultan siendo estafas, esquemas Ponzi o personas/empresas intervenidas por los gobiernos.

- Solo compra bitcoins a empresas o personas de confianza con las cuales puedas verificar su reputación y calidad.

A continuación, te dejamos diferentes tutoriales de autores del blog de Latino Token, donde puedes aprender a comprar tus bitcoins.

Bitso México (compra, guardar vende tus criptomonedas).

Como hacer fondeos y retiros en tu cuenta de Bitso México.

Internet de las cosas (Iot)

El Internet de las cosas (IoT-Internet of Things) es simplemente la red de dispositivos / dispositivos interconectados que están integrados con sensores, software, conectividad de red y dispositivos electrónicos necesarios que les permiten recopilar e intercambiar datos para que respondan.

Más que un concepto, el Internet de las cosas es esencialmente un marco arquitectónico que permite la integración y el intercambio de datos entre el mundo físico y los sistemas informáticos a través de la infraestructura de red existente.

Componentes importantes de Internet de las cosas

Mucha gente piensa erróneamente en IoT como una tecnología independiente. Es interesante que Internet de las cosas se habilite por la presencia de otras tecnologías independientes que hacen componentes fundamentales de IoT.

Los componentes fundamentales que hacen del Internet de las cosas una realidad son:

- Hardware: hacer que los objetos físicos respondan y darles la capacidad de recuperar datos y responder a instrucciones

- Software: permite la recopilación de datos, el almacenamiento, el procesamiento, la manipulación y la instrucción.

- Infraestructura de comunicación: la más importante de todas es la infraestructura de comunicación que consta de protocolos y tecnologías que permiten que dos objetos físicos intercambien datos.

El impacto de Internet de las cosas en ti:

- Para poner las cosas simplemente cualquier objeto que se pueda conectar será conectado por el IoT. Puede que esto no tenga sentido para usted en la vanguardia, pero es de gran valor. Con los dispositivos interconectados, puede organizar mejor su vida y ser más productivo, más seguro, más inteligente e informado que nunca.

- Por ejemplo, qué tan fácil será para usted comenzar su día si su despertador no solo puede despertarlo, sino que también puede comunicarse con su refrigerador para informarle que está despierto al mismo tiempo que le avisa a su calefacción para que comience a calentar la casa o bien, la banda de salud de la muñeca que usas hace un seguimiento de tus signos vitales para informarte cuando eres más productivo durante el día. Estos son solo algunos ejemplos, pero las aplicaciones de Internet de las cosas son numerosas.

- IoT puede beneficiarse del transporte, la asistencia médica, la defensa, el monitoreo del entorno, la fabricación y cualquier otro campo que pueda imaginar. Es muy fácil concebir todo el dominio de la aplicación de Internet de las cosas en este momento, pero se puede entender claramente por qué es un tema tan interesante y actual en este momento.

Como cualquier otra tecnología, existen desafíos que hacen dudosa la viabilidad del Internet de las cosas. La seguridad es una de las principales preocupaciones de los expertos que creen que los dispositivos conectados virtualmente sin fin y el intercambio de información pueden comprometer gravemente la seguridad y el bienestar. A diferencia de otros episodios de piratería que comprometen los datos en línea y la privacidad con los dispositivos IoT, pueden abrir la puerta de enlace para que se pueda piratear una red completa.

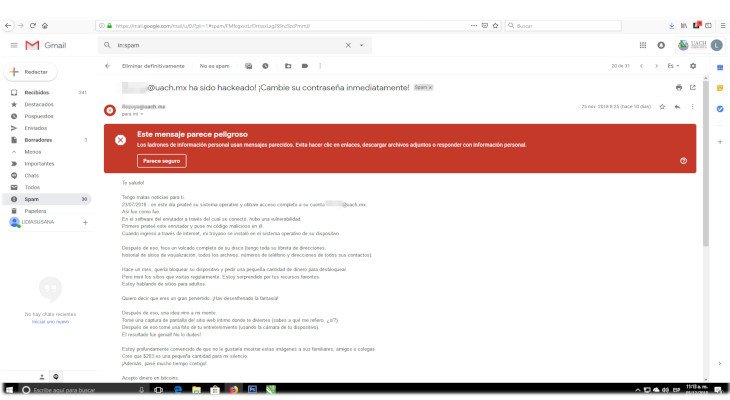

Ransomware

El Ransomware es un software malicioso que al infectar nuestro equipo le da al ciberdelincuente la capacidad de bloquear un dispositivo desde una ubicación remota y encriptar nuestros archivos quitándonos el control de toda la información y datos almacenados. El virus lanza una ventana emergente en la que nos pide el pago de un rescate, dicho pago se hace generalmente en moneda virtual (bitcoins por ejemplo).

Uno de los Ransomware más famosos es el Virus de la Policía, que tras bloquear el ordenador infectado lanza un mensaje simulando ser la Policía Nacional y advirtiendo que desde ese equipo se ha detectado actividad ilegal relacionada con la pederastia o la pornografía. Para volver a acceder a toda la información, el malware le pide a la víctima el pago de un rescate en concepto de multa.

La vergüenza, la necesidad de recuperar los datos y la presión ante un mensaje alarmante y desconocido, son algunos de los factores que provocan que algunos de los afectados por este tipo de virus terminen pagando el rescate de su ordenador. Los hackers están viendo mucho negocio detrás de esta forma de actuar y plantean modelos de negocio basados en acciones de infecciones usando ransomware.

¿Cómo evitar el Ransomware?

Las prácticas para evitar ser infectado por este malware son comunes a las que debemos seguir para evitar otros virus.

- Mantener nuestro sistema operativo actualizado para evitar fallos de seguridad.

- Tener instalado un buen producto antivirus y mantenerlo siempre actualizado.

- No abrir correos electrónicos o archivos con remitentes desconocidos.

- Evitar navegar por páginas no seguras o con contenido no verificado.

- Ten siempre una copia de seguridad actualizada, es la mejor forma de evitar pérdida de información

Herramientas gratuitas de eliminación de ransomware

Puede descargar herramientas gratuitas de anti-ransomware a continuación. Estas herramientas eliminarán de su equipo los virus de ransomware y descifrarán cualquier archivo que se haya cifrado durante el ataque. También le informarán sobre los tipos de ransomware y le mostrarán qué aspecto tienen.

Alcatraz Locker

Alcatraz es una variedad de ransomware que se detectó por primera vez a mediados de noviembre de 2016. Para cifrar los archivos del usuario, este ransomware usa el estándar AES 256 y la codificación Base64.

Apocalypse

Apocalypse es una forma de ransomware que se detectó por primera vez en junio de 2016.

BadBlock

BadBlock es una forma de ransomware que se detectó por primera vez en mayo de 2016.